蠕虫病毒利用“永恒之蓝”漏洞传播,对单位局域网构成了严重威胁。以下是一些应对措施和建议:

1. "及时更新操作系统和软件":确保所有计算机操作系统和软件都安装了最新的安全补丁,以修复“永恒之蓝”等漏洞。

2. "关闭不必要的端口":关闭不必要的网络端口,减少攻击面。

3. "使用防火墙":启用防火墙,并设置相应的规则,防止恶意流量进入局域网。

4. "定期备份":定期备份重要数据,以防数据丢失。

5. "加强员工安全意识":提高员工对网络安全威胁的认识,避免因操作失误导致病毒传播。

6. "隔离受感染设备":一旦发现感染了蠕虫病毒的设备,应立即将其从局域网中隔离,防止病毒扩散。

7. "安装杀毒软件":在所有计算机上安装可靠的杀毒软件,并定期更新病毒库。

8. "限制远程访问":限制远程访问权限,防止外部攻击者通过远程访问感染局域网内的设备。

9. "监控网络流量":实时监控网络流量,发现异常情况及时处理。

10. "与专业机构合作":如遇到难以解决的问题,可寻求专业网络安全机构的帮助。

通过以上措施,可以有效降低单位局域网受到蠕虫病毒威胁的风险。

相关内容:

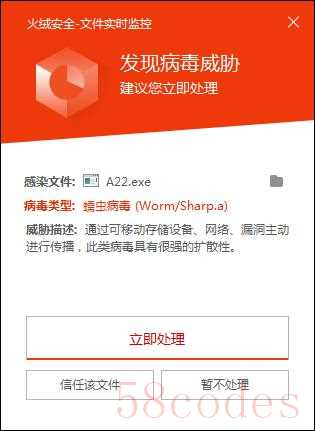

日前,火绒安全团队通过“火绒威胁情报系统”发现蠕虫病毒“Worm/Sharp”正在全网传播,其中在政府、企业、学校、医院等单位的局域网具有非常强的传播能力。该病毒通过“永恒之蓝”漏洞、多个电脑常用端口传播,入侵电脑后,会横向攻击局域网内所有电脑,同时还会在用户电脑中留下后门病毒,用以执行更多恶意攻击,如勒索病毒、挖矿病毒。

火绒工程师通过技术分析发现,该蠕虫病毒会通过远程服务器和自身爬虫功能收集局域网内的IP列表,然后对其中的多个服务端口发起攻击,包括RPC服务(135端口)、SQLServer服务(1433端口)、FTP服务(21端口),同时还会通过 “永恒之蓝”漏洞,入侵445端口,攻击电脑。

由于该病毒针对企业不便关闭的多个常用端口进行攻击,并且利用了局域网电脑中普遍未修复的“永恒之蓝”漏洞,一旦任何一台电脑被该病毒感染,将意味着局域网内所有电脑都面临被感染的风险,尤其给政企机构用户造成极大威胁。

如果病毒成功入侵或攻击端口,就会从远程服务器下载病毒代码,进而横向传播给局域网内其他电脑。同时,该病毒还会在被感染电脑中留下后门病毒,以准备进行后续的恶意攻击,不排除未来会向用户电脑传播更具威胁性病毒的可能性,例如勒索病毒等。

火绒工程师通过技术溯源发现,从2017年06月23日(甚至更早) 至今,该黑客组织一直使用该系列蠕虫在全网进行大规模的信息收集,且一直保持对病毒的更新。

火绒"企业版"和"个人版"最新版均可彻底查杀蠕虫病毒" Worm/Sharp "。目前火绒免费提供三个月试用期。

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏